Pekina, 2019. gada 6. janvārī kompānija SlowMist nosūtīja brīdinājumu par iespējamu kiberuzbrukumu, balstoties uz SlowMist Zone Intelligence un BTI sistēmas (Blockchain Threat Intelligence) informācijas analīzi.

Oficiālā Twitter paziņojumā bija norādīts:

“Ķīnas blokķēdes drošības uzraudzības kompānija SlowMist ir nosūtījusi brīdinājumu, ka Ethereum Classic (ETC) tīkls, iespējams, ir pakļauts kiberuzbrukumam.”

Nākamajā dienā tika saņemta oficiāla atbilde un analīze no Coinbase. Coinbase oficiālajā blogā bija sekojošs paziņojums:

- janvāris, plkst. 22:27: Coinbase tika identificējusi kopumā 15 kiberuzbrukumus, zaudējumu kopējā summa sastāda 219 500 ETC (aptuveni 1,1 miljons ASV dolāru).

- gada 8. janvārī tika apstiprināta informācija par veiktajiem kiberuzbrukumiem. Kibernoziedzinieki kopumā bija ļaunprātīgi ieguvuši 54200 ETC.

ETC maku adreses, kuras izmanotja kibernoziedzinieki:

0xb71d9CD39b68a08660dCd27B3EAE1c13C1267B10

0x3ccc8f7415e09bead930dc2b23617bd39ced2c06

0x090a4a238db45d9348cb89a356ca5aba89c75256

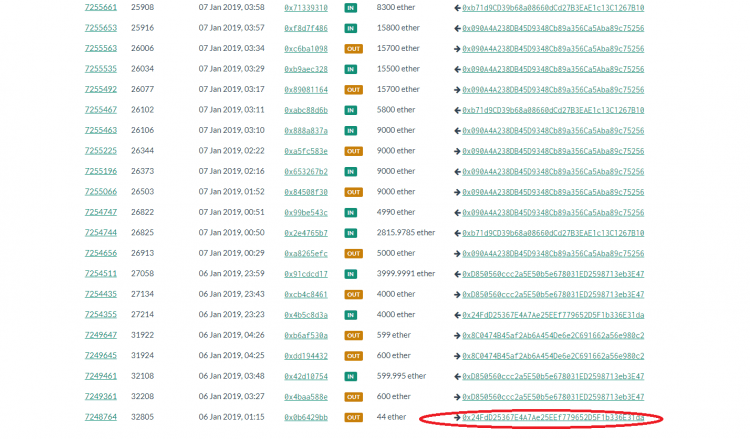

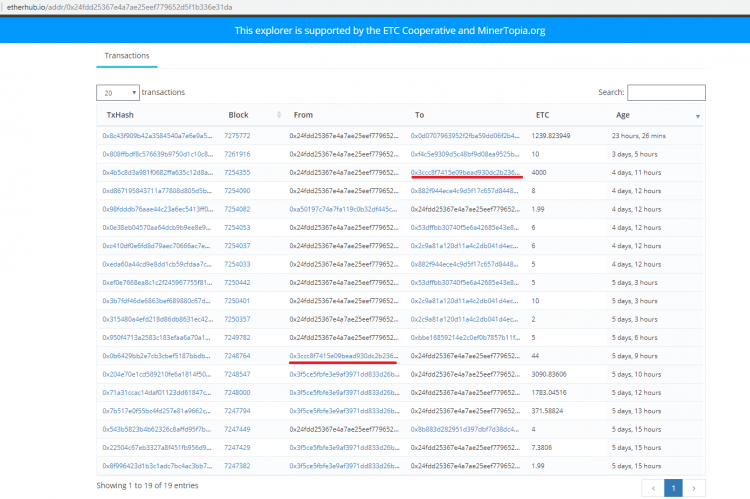

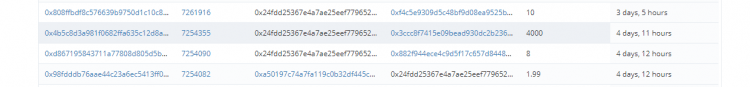

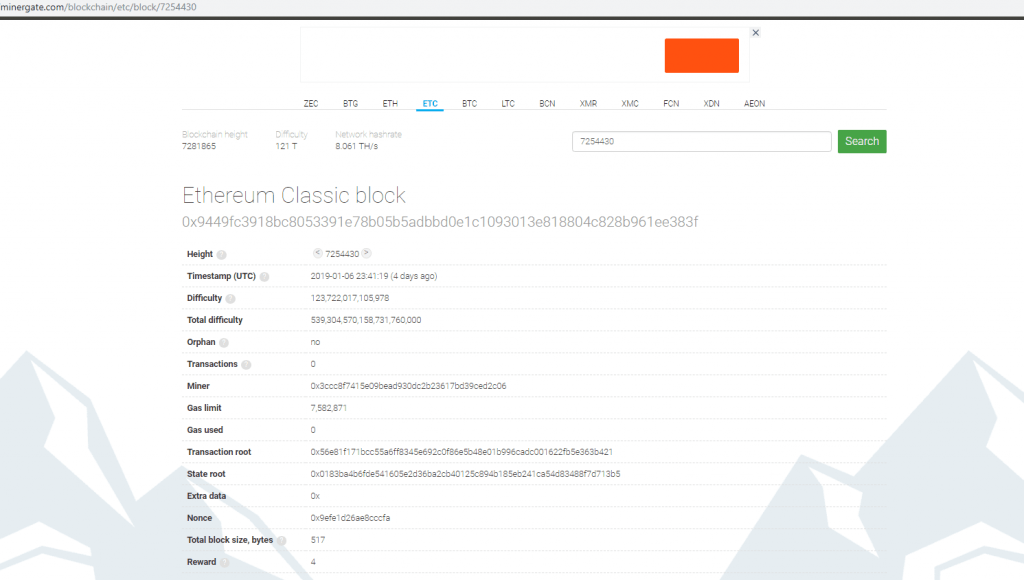

Kopš 2019. gada 6. janvāra tika izsekoti iespējamie kibernoziegumi, izmantojot BTI sistēmu. Tika atklāta sekojoša ļaunprātīgi izmantotā digitālā maka adrese: 0x3ccc8f7415e09bead930dc2b23617bd39ced2c06

Balstoties uz šo adresi, kompānija turpināja veikt izsekošanu un tika atklāta vēl viena ļaunprātīgi izmantota digitālā maka adrese:

0x24fdd25367e4a7ae25eef779652d5f1b336e31da

2019–01–05 19:58:15 UTC

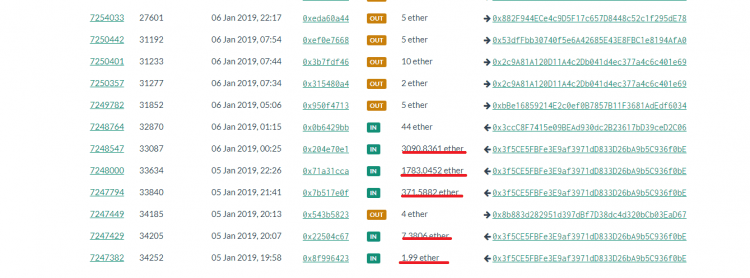

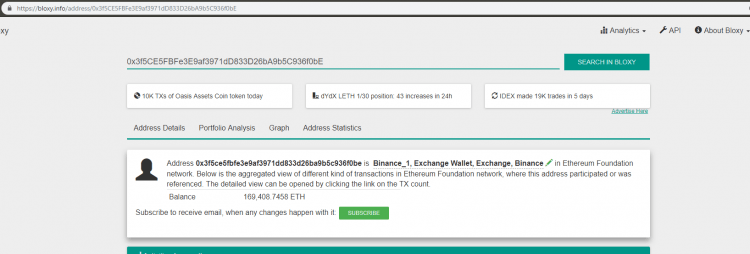

0x3f5CE5FBFe3E9af3971dD833D26bA9b5C936f0bE ir Binance digitālā maka adrese:

Citiem vārdiem sakot, kibernoziedzinieks ieguva lielu ETC summu no Binance digitālā maka un to pārskaitīja uz:

0x24fdd25367e4a7ae25eef779652d5f1b336e31da

Tad iegūtie ETC tika pārskaitīti uz sekojošu adresi:

0x3ccc8f7415e09bead930dc2b23617bd39ced2c06

Balstoties uz informāciju, kuru sniedza AnChain.ai, Bitrue digitālā maka adrese ir: 0x2c9a81a120d11a4c2db041d4ec377a4c6c401e69

Vadoties pēc šīs informācijas, tika konstatēts kibernoziegums:

![]()

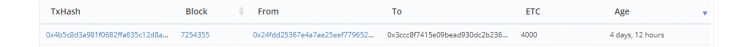

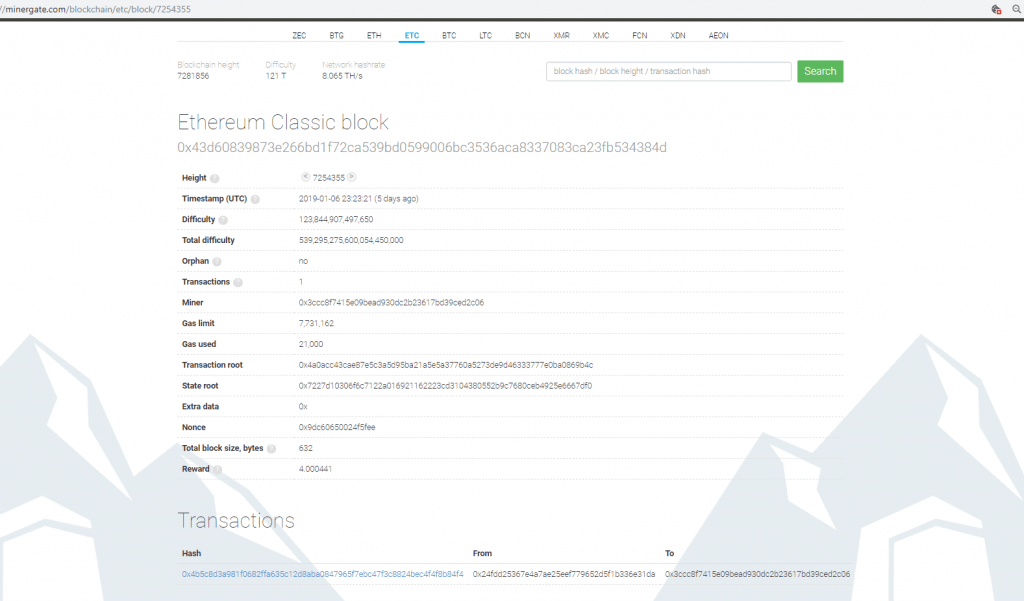

Bloki: 7254355

Bloki: 7254430

Sākotnēji kibernoziedzimnieki veic uzbrukumu Biture platformai, iegūstot 4000 ETC, savukārt otrajā kiberuzbrukumā tika iegūti 9000 ETC. Biture apstirināja šo faktu oficiālā Twitter paziņojumā.

💔‼️Ethereum Classic (ETC) 51% Attack Detected On @BitrueOfficial

We’ve experienced an ETC 51% attack yesterday morning. The attacker tried to withdraw 13,000 ETC from our platform but got halted by our system. As demonstrated below: pic.twitter.com/V7YWzkldIv

— Bitrue (@BitrueOfficial) January 8, 2019

Turpmāk kibernoziedzinieki ieguva 6oo ETC no sekojošas digitālā maka adreses: 0xbbe16859214e2c0ef0b7857b11f3681adedf6034: Šis fakts tika apstiprināts oficiālā Coinbase bloga paziņojumā.

Balstoties uz esošo informāciju, tika apstiprināts pieaugošs darījumu pieprasījumu skaits un ļaunprātīgi izmantotās digitālo maku adreses tika bloķētas. Tika apstiprināti veiktie kibernoziegumi, no kuriem tika iegūta liela ETC summa.

Mēs uzskatām, ka kibernoziegumu izsekojamību ir finansiāli jāatbalsta, ņemot vērā risku, kādam tiek pakļautas platformas un nepieciešamo laiku un līdzekļus šādu kibernoziegumu izsekošanai. Veicot nepieciešamo analīzi, kibernoziedzinieku identitāti ir iespējams uzzināt ar iesaistīto platformu palīdzību.

Saistībā ar neseno finansējuma samazinājumu blokķēdes drošības uzraudzībai, kriptovalūtas ieguves apjoms tīklā ir samazinājies. Pašlaik ir jūtama veikto kiberuzbrukumu radītās sekas un ir paredzams, ka kiberuzbrukumu skaits palielināsies, ja tiks samazināts atbalsts kiberuzbrukumu izsekošanai un novēršanai. Ir ieteicams izstrādāt kibernoziegumu riska kontroles mehānismu.

Uzziņai par kibernoziegumu riska pakāpi var iegūt tīmekļa adresē: https://www.crypto51.app (taču ir jāpiebilst, ka šī informācija ir tikai uzziņai)

piezīmes:

Gate.io digitālā maka adrese:

0x0d0707963952f2fba59dd06f2b425ace40b492fe

Kibernoziedzinieki ļaunprātīgi izmantoja Gate.io nodrošinātās ETC digitālo maku adreses:

0xb71d9CD39b68a08660dCd27B3EAE1c13C1267B10

0x3ccc8f7415e09bead930dc2b23617bd39ced2c06

0x090a4a238db45d9348cb89a356ca5aba89c75256

Bitrue digitālā maka adrese:

0x2c9a81a120d11a4c2db041d4ec377a4c6c401e69

Citas digitālo maku adreses:

0xbbe16859214e2c0ef0b7857b11f3681adedf6034

0x2c9a81a120d11a4c2db041d4ec377a4c6c401e69

0x882f944ece4c9d5f17c657d8448c52c1f295de78

0x53dffbb30740f5e6a42685e43e8fbc1e8194afa0

0xc4bcfee7085d8026750fdc799ab30e175868497b

Mēs esam pirmo reizi norādījuši digitālo maku adreses, kuras kibernoziedzinieki ļaunprātīgi izmantoja, un kuras tika izsekotas, izmantojot BTI sistēmu. Mēs iesakām visām digitālo maku apkalpošanas platformām bloķēt darījumus no sekojošām digitālo maku adresēm.