Krāpnieki uzlabojuši spiegprogrammatūru „FinFisher” ar četriem pieslēpšanas līmeņiem

„Kaspersky” pētnieki iepazīstinājuši ar vispusīgu pētījumu par visiem jaunākajiem atjauninājumiem, kas ieviesti operētājsistēmām „Windows”, „Mac OS”, „Linux” un to instalētājiem paredzētajā spiegprogrammatūrā „FinSpy”. Pētījums, kas ilga astoņus mēnešus, atklāj četru slāņu pieslēpšanu un paplašinātus pretanalīzes pasākumus, ko izmanto spiegprogrammatūras izstrādātāji, kā arī vienotās paplašināmās aparātprogrammatūras saskarnes sāknēšanas laužņa izmantošanu upuru inficēšanā. Iegūtie dati liecina, ka īpaša uzmanība ir veltīta, lai izvairītos no aizsardzības — tas padara „FinFisher” par vienu no pašlaik visgrūtāk atklājamajām spiegprogrammatūrām.

„FinFisher”, kas pazīstams arī ar nosaukumiem „FinSpy” un „Wingbird”, ir novērošanas rīks, ko „Kaspersky” izseko kopš 2011. gada. Tas spēj ievākt dažādus akreditācijas datus, datņu sarakstus un izdzēstās datnes, kā arī dažādus dokumentus, nosūtīt vai ierakstīt datus un piekļūt tīmekļkamerai un mikrofonam. Tā „Windows” implants ir konstatēts un pētīts vairākas reizes līdz pat 2018. gadam, kad „FinFisher” vairs netika manīts.

Pēc tam „Kaspersky” risinājumi konstatēja aizdomīgus oficiālu lietotņu, piemēram, „TeamViewer”, „VLC Media Player” un „WinRAR”, instalētājus ar ļaunprātīgu kodu, ko nevarēja sasaistīt ne ar vienu zināmu ļaunprogrammatūru. Tā bija, līdz kādu dienu tie atrada vietni birmiski, kur bija inficētie instalētāji un „Android” paredzēti „FinFisher” eksemplāri — tas palīdzēja noteikt, ka tie bija trojanizēti ar to pašu spiegprogrammatūru. Šis atklājums lika „Kaspersky” pētniekiem turpināt „FinFisher” pētīšanu.

Atšķirībā no spiegprogrammatūras iepriekšējām versijām, kuras uzreiz ietvēra Trojas zirgu inficētajā lietotnē, jaunie eksemplāri bija aizsargāti ar diviem komponentiem: nepastāvīgu priekšpārbaudītāju un pēcpārbaudītāju. Pirmais komponents veic vairākas drošības pārbaudes, lai pārliecinātos, ka ierīce, ko tas inficē, nepieder drošības pētniekam. Tikai tad, kad drošības pārbaudes ir izturētas, serveris piešķir pēcpārbaudītāja komponentu — šis komponents pārliecinās, ka ir inficēts paredzētais upuris. Tikai tad serveris pavēl izvietot pilnvērtīgu Trojas zirga platformu.

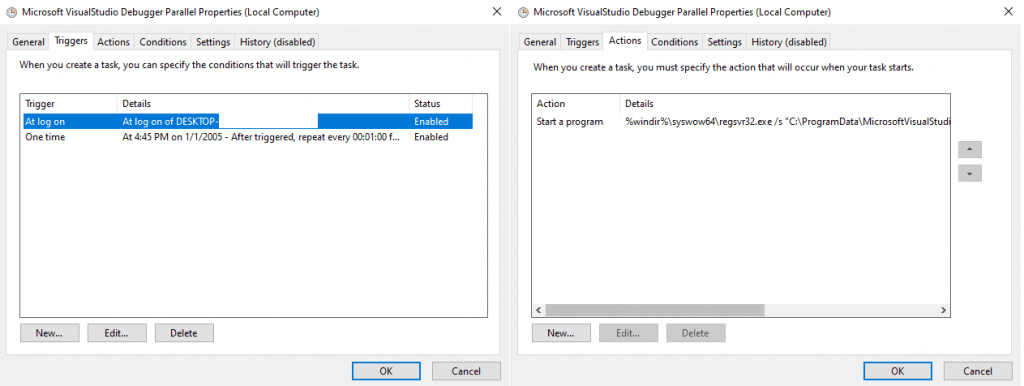

„FinFisher” ir ļoti pieslēpts ar četriem sarežģītiem individuāli izstrādātiem pieslēpējiem. Šīs pieslēpšanas galvenais uzdevums ir palēnināt spiegprogrammatūras analīzi. Turklāt šis Trojas zirgs izmanto savdabīgus informācijas ievākšanas veidus. Piemēram, tas izmanto izstrādātāju režīmu pārlūkos, lai pārtvertu datplūsmu, kas ir aizsargāta ar protokolu HTTPS.

Plānotā uzdevuma īpašību piemērs

Pētnieki atklāja arī „FinFisher” eksemplāru, kas aizstāja „Windows” vienotās paplašināmās aparātprogrammatūras saskarnes sāknēšanas ielādētāju — tas ir komponents, kas pēc aparātprogrammatūras palaišanas kopā ar ļaunprātīgo datni palaiž operētājsistēmu. Šāda veida inficēšana ļāva uzbrucējiem ieinstalēt sāknēšanas lauzni bez nepieciešamības apiet aparātprogrammatūras drošības pārbaudes. Vienotās paplašināmās aparātprogrammatūras saskarnes inficēšana ir ļoti reti sastopama un parasti grūti īstenojama, tā izceļas ar nenotveramību un noturību. Kaut arī šajā gadījumā uzbrucēji inficēja nevis pašu vienotās paplašināmās aparātprogrammatūras saskarnes aparātprogrammatūru, bet gan tās nākamo sāknēšanas posmu, uzbrukums bija sevišķi slepens, jo ļaunprātīgais modulis bija instalēts atsevišķā nodalījumā un varēja kontrolēt inficētā datora sāknēšanas procesu.

„Darba apjoms, kas ieguldīts, lai padarītu „FinFisher” nepieejamu drošības pētniekiem, ir sevišķi satraucošs un diezgan iespaidīgs. Šķiet, ka pieslēpšanā un pretanalīzes pasākumos izstrādātāji ir ieguldījuši tikpat daudz darba, cik pašā Trojas zirgā. Tādējādi šīs spiegprogrammatūras iespējas izvairīties no jebkādas atklāšanas un analīzes padara to sevišķi grūti izsekojamu un atklājamu. Tas, ka šī spiegprogrammatūra tiek izvietota ļoti precīzi un ir gandrīz neiespējami to analizēt, nozīmē arī to, ka tās upuri ir sevišķi neaizsargāti un pētnieki saskaras ar īpašu uzdevumu — ir jāiegulda milzīgs resursu apjoms katra eksemplāra atšķetināšanā. Es uzskatu, ka tādi sarežģīti apdraudējumi, kāds ir „FinFisher”, parāda, cik svarīgi ir drošības pētniekiem sadarboties un apmainīties ar zināšanām, kā arī ieguldīt līdzekļus jaunu veidu drošības risinājumos, kas var apkarot šādus apdraudējumus,” komentē „Kaspersky” Starptautiskās pētniecības un analīzes grupas (GReAT) galvenais drošības pētnieks Igors Kuzņecovs.

Visu pārskatu par „FinFisher” lasiet vietnē „Securelist”.

Lai aizsargātos no „FinFisher” un tamlīdzīgiem apdraudējumiem, „Kaspersky” iesaka rīkoties šādi.

- Lejupielādējiet lietotnes un programmas no uzticamām vietnēm.

- Neaizmirstiet regulāri atjaunināt operētājsistēmu un visas programmatūras. Daudzas drošības problēmas var atrisināt, ieinstalējot atjauninātas programmatūru versijas.

- Principā neuzticieties e-vēstuļu pielikumiem. Pirms noklikšķināšanas uz pielikuma vai saites rūpīgi apsveriet: vai to atsūtījis kāds, ko pazīstat un kam uzticaties, vai gaidījāt šādu sūtījumu, vai tas ir tīrs? Uzvirziet kursoru uz saitēm un pielikumiem, lai redzētu, kā tie ir nosaukti vai kurp patiesībā ved.

- Neinstalējiet programmatūras no nezināmiem avotiem. Tās var ietvert un bieži arī ietver ļaunprātīgas datnes.

- Visos datoros un mobilajās ierīcēs izmantojiet spēcīgu drošības risinājumu, piemēram, „ Kaspersky Internet Security for Android” vai „Kaspersky Total Security”.

Lai aizsargātu organizācijas, „Kaspersky” iesaka šos pasākumus.

- Izveidot politiku, kas attiecas uz uzņēmumam nepiederošu programmatūru lietošanu. Izglītot darbiniekus par riskiem, kas saistīti ar neatļautu lietotņu lejupielādi no neuzticamiem avotiem.

- Nodrošināt darbiniekiem kiberdrošības higiēnas pamatu mācības, jo daudzi mērķuzbrukumi sākas ar pikšķerēšanu vai citiem sociālās inženierijas paņēmieniem.

- Ieinstalēt pretmērķuzbrukumu un noteikšanas un reaģēšanas risinājumus, kas nodrošina apdraudējumu atklāšanas, izmeklēšanas un incidentu laicīgas atveseļošanas iespējas. Nodrošināt drošības vadības centra darbiniekiem piekļuvi jaunākajai informācijai par apdraudējumiem un regulāri celt viņu kvalifikāciju ar profesionālām mācībām. Viss iepriekš minētas ir pieejams satvarā „Kaspersky Expert Security”.

- Līdztekus pienācīgai galiekārtu aizsardzībai specializēti pakalpojumi var palīdzēt novērst augsta līmeņa uzbrukumus. Pakalpojums „Kaspersky Managed Detection and Response” var palīdzēt identificēt un apturēt uzbrukumus agrīnā stadijā, pirms uzbrucēji ir īstenojuši savus nolūkus.